Фишинг (от англ. phishing, игра слов с fishing — «рыбная ловля, или выуживание») — это попытка мошенников получить конфиденциальную информацию, маскируясь под доверенное лицо. Злоумышленник может выдать себя за представителя банка, менеджера службы поддержки, коллегу или друга, чтобы заставить жертву загрузить вирус на устройство или перенаправить на мошеннический сайт. Там у жертвы и будут украдены личные данные — логины и пароли, данные кредитных карт и номера телефонов.

Такие методы воровства данных используются во всех отраслях, которые так или иначе связаны с платежами и обменом частными данными. Это сайты банков, платежных систем, операторов сотовой связи, социальные сети и крупные интернет-магазины. Порой фишеры подделывают сайты так искусно, что даже их постоянный посетитель не сразу может отличить их. Результат — зараженные компьютеры, украденные личные данные и репутационный ущерб компании, чье доменное имя используется мошенниками.

Простыми словами, фишинг — это добыча конфиденциальных данных мошенниками.

- Как работает фишинг

- Виды фишинговых атак

- Как распознать и защититься от фишинга

- Как определить фишинговое письмо: 5 признаков

- Коротко о главном

Как работает фишинг

Подозрительное письмо с просьбой сообщить номер банковского счета, голосовое сообщение с предупреждением о краже личных данных или заманчивое предложение в социальных сетях — все это классические формы фишинга.

Концепция фишинга не ограничивается банковскими счетами. Например, недавно был бум криптовалют — благодатной почвы для мошенников.

Что делают хакеры

Большинство современных атак направлены на распространение вредоносных ссылок или вирусов через вложения в электронной почте. Злоумышленник надеется, что жертва нажмет на кнопку (или перейдет по ссылке), и затем у него будет доступ к личной информации, учетным данным или финансам.

Фишинг — самое популярное направление среди киберпреступников, ведь они могут нацелиться на миллионы потенциальных жертв одновременно. Кроме того обманом заставить человека открыть ссылку гораздо проще, чем, например, взломать защиту компьютера.

Какие трюки используют

Злоумышленники могут использовать социальные сети и другие общедоступные источники информации для создания персонализированных атак, чтобы электронные письма или иные сообщения выглядели максимально реалистичными.

Злоумышленники также могут маскировать сообщения, создавая впечатление, что они приходят с аккаунта друга «ВКонтакте», например. В фишинговом сообщении к жертве могут обращаться по имени или задействовать какие-либо другие триггеры, чтобы коммуникация казалась более достоверной

Но поисковые системы также способствуют распространению фишинговых сайтов, пусть и ненамеренно. Например, Google много месяцев показывал поддельный сайт криптобиржи Binance в результатах органического поиска.

Интересно, что бум криптобирж и криптокошельков породил новый вид мошенничества: мошенники массово рассылали письма с просьбой импортировать свой кошелек, «потому что мы поддерживаем все токены ERC20». Вполне стандартно, при нажатии на ссылку в письме, пользователь попадал на фальшивую страницу входа в систему криптобиржи. Далее происходила утечка данных и потеря денег из кошельков.

Даже если вы знаете эту и многие другие схемы, это не гарантирует полной безопасности: мошенники постоянно оттачивают свое мастерство, пробуют новые приемы и дергают за новые ниточки.

Примеры фишинга

Как мы уже поняли самым распространенным типом атаки, который используют злоумышленники в 2024 году, можно смело назвать электронные письма. Злоумышленник посылает приманку в виде электронного письма, оно побуждает людей поделиться своими данными, а дальше все идет по стандартному сценарию.

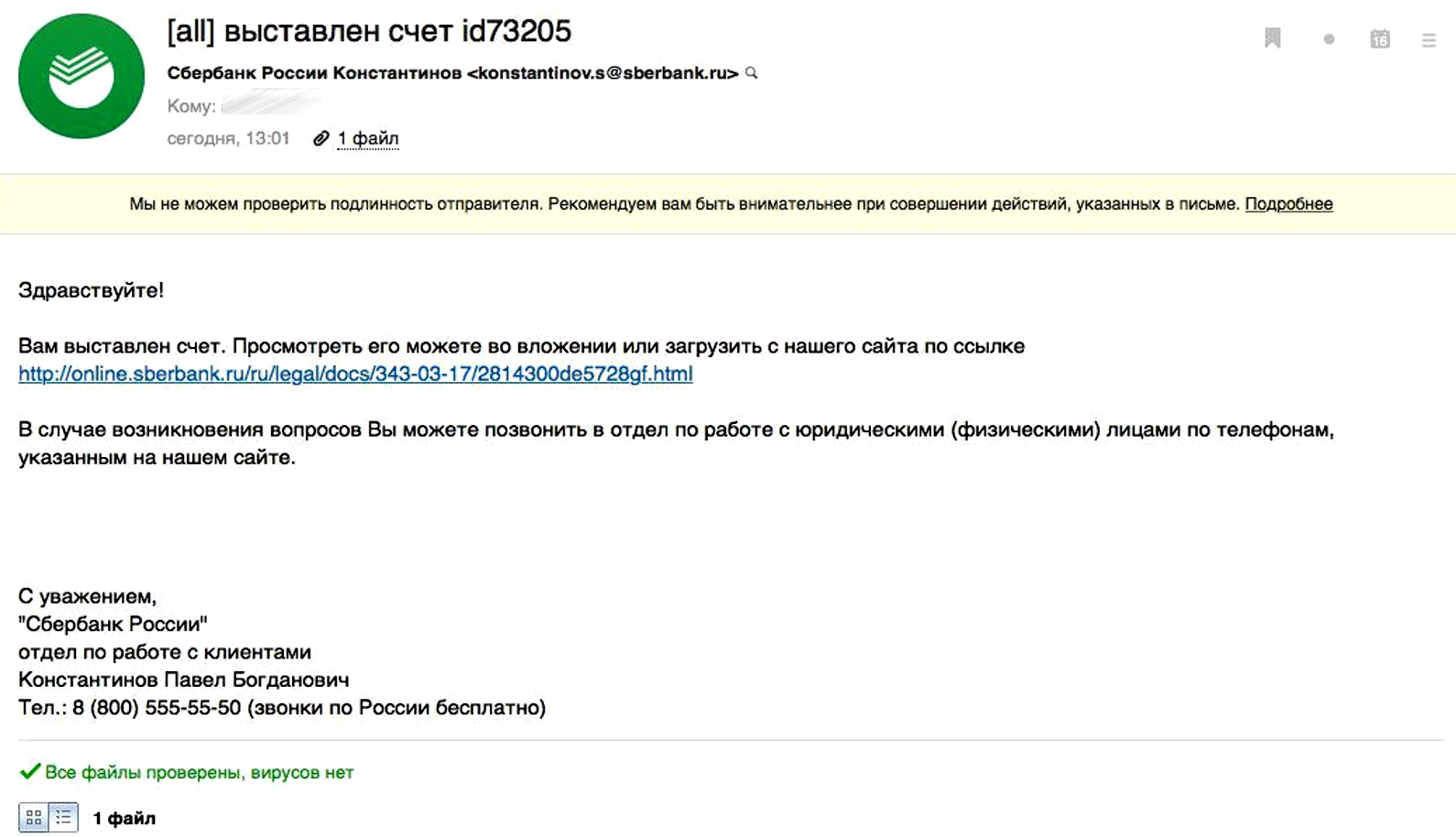

Пример №1

Вы получаете письмо следующего содержания:

Увидев это письмо, немалая часть пользователей кликнет на ссылку и сообщит свои данные мошеннику. Конечно, банки не рассылают такие письма.

Вышеуказанный пример выполнен в виде электронного письма, но хакер может использовать и другие каналы: SMS, посты в соцсетях, телефонные звонки, любые сайты.

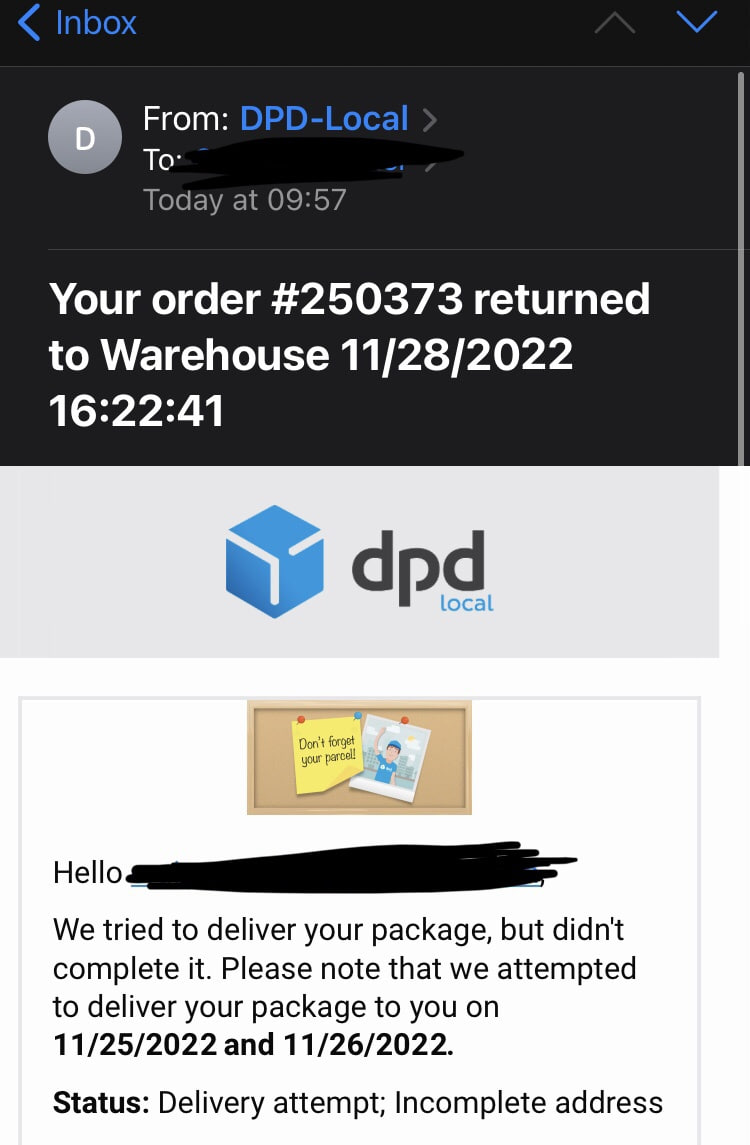

Пример №2

Здесь фишинг маскируется под популярную службу доставки.

На первый взгляд, этот емейл действительно похож на настоящее письмо от DPD, но почему-то оно на английском языке, а ведь у нас есть российский DPD! В нашем случае пользователь не ожидал доставку — хорошо, что у него сразу же возникли подозрения.

Мало того: нажав на адрес электронной почты отправителя, пользователь обнаружил: оно было отправлено с личной почты. Это также показывает неопытность мошенников.

Письмо подделано весьма удачно и зарубежный пользователь точно попадется на эту или подобную аферу. Вот по какой схеме оно работает:

- При нажатии на кнопку Schedule New Delivery («Назначить новую дату доставки»), пользователь попадает на страницу входа в систему, где вводит свой логин и пароль. Эта страница будет выглядеть максимально реалистично, иначе пользователь не клюнет и передача данных мошеннику не состоится.

- Появится окно с просьбой заплатить небольшую сумму, чтобы перенести доставку. Якобы для этого нужно будет указать свои банковские реквизиты и другие данные.

Что действительно играет на руку фишерам, так это одинаковые пароли: у каждого человека множество аккаунтов на разных сайтах. Придумывать и запоминать пароли для 10-20-30 сайтов — очень сложно. Вот почему так часто один и тот же пароль используется для всех сайтов.

Нелишним будет проверить адрес отправителя в подозрительных письмах и убедиться, что ваши пары логин / пароль уникальны на всех сайтах.

Виды фишинговых атак

Ниже мы перечислили некоторые из наиболее распространенных.

Классический, вводящий в заблуждение

Термин «фишинг» первоначально относился к краже аккаунтов с помощью мгновенного обмена сообщениями. Сегодня это чаще всего email-каналы. Что касается самого содержания письма, это может быть сообщение:

- О необходимости проверки информации о счете (требующее повторного ввода конфиденциальной информации).

- О сбое системы (требующем повторного ввода информации).

- О фиктивном списании средств со счета.

- О нежелательных изменениях в любом продукте, например, банковском (кредитная карта или кредитный договор).

- О новых бесплатных услугах, требующих быстрых действий.

Эти и другие сценарии сообщений рассылаются максимально широкой группе адресатов. Даже единичные отклики жертв многократно оправдывают все усилия мошенника.

Фишинг на основе вредоносного ПО

Это мошенничество, связанное с запуском вредоносного программного обеспечения на компьютере конечного пользователя.

Вредоносное ПО может быть внедрено в виде вложения в электронное письмо, загружаемого файла с сайта или путем использования известных уязвимостей в системе безопасности. Последнее особенно актуально для малого и среднего бизнеса, которые далеко не всегда способны поддерживать свою компьютерную инфраструктуру в эффективном (в плане уязвимостей) состоянии.

Кейлоггеры и скринлоггеры

Это особые разновидности вредоносных программ, которые отслеживают ввод данных с клавиатуры и отправляют соответствующие данные хакеру.

Кейлоггеры и скринлоггеры могут внедряться в браузеры в виде небольших вспомогательных программ, которые запускаются автоматически при открытии браузера, а также в системные файлы — в виде драйверов устройств.

Перехват сеанса

Смысл этой атаки в том, что действия пользователя отслеживаются до тех пор, пока он не войдет в целевой аккаунт (или какую-либо транзакцию) и не отправит учетные данные.

В этот момент вредоносная программа берет на себя управление и может совершать любые несанкционированные действия без ведома пользователя.

Веб-троян

Появляются незаметно, обычно когда пользователь пытается войти в систему. Такие трояны собирают учетные данные пользователя на месте и передают их фишеру.

Отравление файлов хостов

Фарминг — это не только про майнинг. Это также термин, обозначающий модификацию файла hosts или фишинг на основе системы доменных имен (DNS).

Смысл: пользователь вводит URL-адрес в браузере — для посещения какого-либо сайта. Но такой URL сперва преобразуется в IP-адрес. А сами имена хостов находятся в файле hosts, и прежде чем выполнить поиск в системе доменных имен (DNS), будет просканирован файл hosts. Хакеры пользуются этой особенностью Windows — они заражают hosts и передают фиктивный адрес, чтобы пользователь автоматически перешел на поддельный «похожий» сайт, где его информация может быть украдена.

Атаки на изменение конфигурации системы

Это любые изменения настроек на компьютере пользователя. Например: чтобы автоматически перенаправлять пользователя на вредоносный сайт, хакеры меняют URL-адреса в файле избранного. Например, URL-адрес сайта банка может быть изменен с "https://sberbank.ru" на "https://sberbabk.ru".

Кража данных

По иронии судьбы именно незащищенные ПК часто содержат большое количество конфиденциальной информации. То же самое можно сказать о данных, хранящихся на незащищенных серверах. Если компьютер в офисе используется для доступа к таким серверам, то любые данные могут быть легко скомпрометированы.

Кража данных — это не только информация о счетах. Это и проектная документация, юридические заключения, записи о сотрудниках и многое другое. Мошенники используют эти данные для шантажа или нанесения урона деловой репутации бренду.

Content-Injection Phishing

Суть в замене части содержимого настоящего сайта поддельным контентом. Такое содержимое вводит пользователя в заблуждение. Например, хакеры могут вставить вредоносный код для регистрации учетных данных пользователя или оверлей, который может тайно собирать информацию и передавать ее на фишинговый сервер хакера.

Фишинг между двух точек

Его сложнее обнаружить, чем атаки и формы фишинга, которые мы описали выше. Суть фишинга между двумя точками — хакер располагается между пользователем и настоящим сайтом (или иной системой). Вводимая пользователем информация записывается, но продолжает передаваться дальше, чтобы не влиять на транзакции пользователя. Позже хакеры могут продать или использовать данные, когда пользователь не активен в системе.

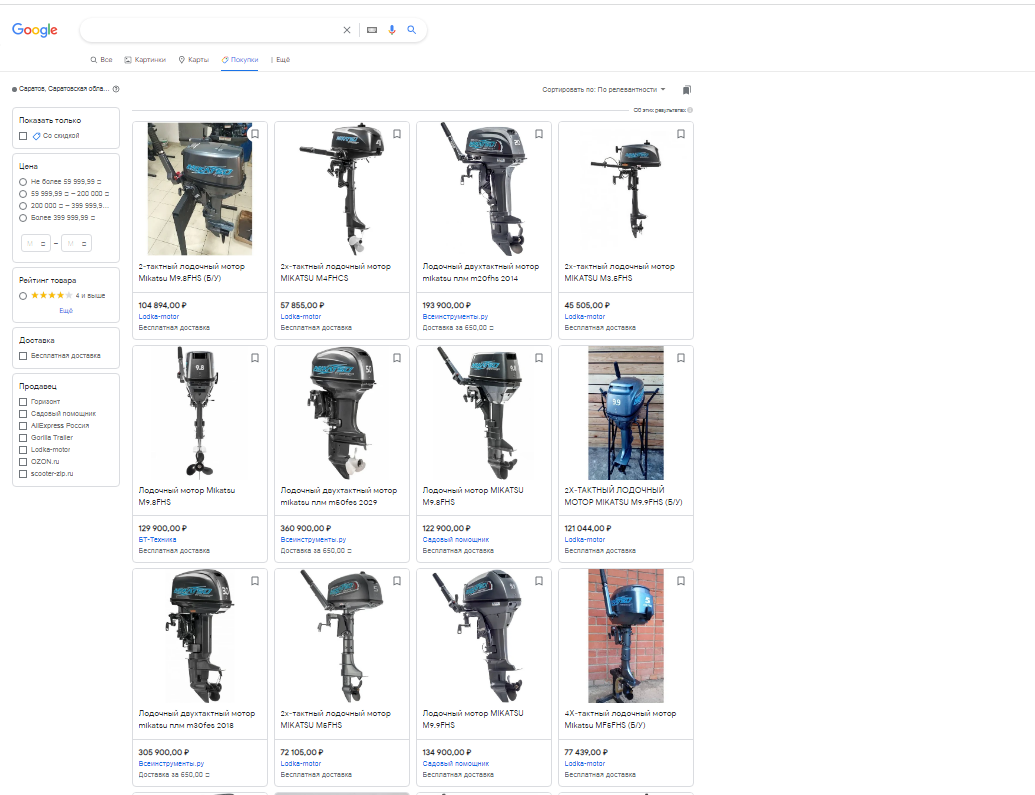

Фишинг через поисковые системы

Фишеры создают сайты с уникальным (и не очень) контентом и они попадают в индекс ПС, после оказываются на странице результатов поиска. Пользователи находят эти сайты, когда ищут товары…

…или пытаются найти сайт банка. Поддельные сайты банков могут предлагать более выгодные условия по продукту или другие бонусы. Жертвам, которые используют эти сайты для экономии, предлагают перевести деньги со существующих счетов и обманным путем заставляют сообщить свои данные.

Как распознать и защититься от фишинга

Несмотря на растущую изощренность атак, существует несколько общих признаков, по которым можно их определить.

Поговорим о способах идентификации таких атак:

- Неправильно написанные или подозрительные URL-адреса.

- Чувство страха или срочности, присутствующее в сообщении.

- Незапланированный запрос на проверку личной информации, например, вашего приватного криптографического ключа.

- Письмо с грамматическими ошибками.

Еще один способ опознать фишинговые тактики — проанализировать действие, которое хочет получить отправитель от адресата. Вот несколько реальных примеров:

- Сбросьте пароль: такие сообщения направлены на то, чтобы обманом заставить пользователя раскрыть важные данные, не только пароль, но и любые другие, которые злоумышленник может использовать для взлома системы или учетной записи.

- Получите приз или подарок: пользуясь доверием и наивностью, злоумышленник будет предлагать ценный приз или какой-либо подарок. Найти доверчивых пользователей не составит труда. И фишеры активно используют для этих целей самые разнообразные платформы, например, Slack, Discord и Telegram. Подменяя чаты, выдавая себя за людей и имитируя настоящие каналы / сайты / другие площадки, хакеры добиваются успеха.

Как определить фишинговое письмо: 5 признаков

Существует ряд признаков, указывающих на то, что имейл не является подлинным. Отправитель письма пытается обманом выманить у пользователя ID, логин и пароль, номер карты, другие личные данные, если:

- В электронном письме просят подтвердить личную информацию.

- URL и адрес электронной почты или не совпадают.

- Письмо содержит большое количество опечаток или ошибок.

- Имеется подозрительное вложение, странное расширение или необычное название.

- Сообщение требует немедленных действий или создает панику.

Способ проверки: наведите курсор на любую ссылку в браузере и посмотрите, совпадает ли адрес сайта с адресом письма.

Два простых совета:

- Не открывайте подозрительные письма с мобильного телефона или десктопа.

- Если есть сомнения — удалите сообщение.

Распознавать попытки кражи или подмены содержимого, избегать подозрительных сообщений — крайне важно. Частично защититься от атак поможет двухфакторная аутентификация, качественный антивирус и брандмауэр.

Коротко о главном

- Фишинг — различные способы кражи личных данных. Цель: заставить пользователей раскрыть конфиденциальную или личную информацию.

- Термин «фишинг» используется во всем мире. Ловушки и приманки с каждым годом становятся все более изощренными.

- В разное время у хакеров были популярны разные способы фишинга. Несколько лет назад широко использовался фарминг (скрытая переадресация на поддельные сайты) на основе DNS.

- Ущерб от фишинговых атак может быть фатальным, особенно в бизнес-среде. Это утрата доверия, потеря конфиденциальных пользовательских данных, снижение производительности.

.jpg)

.png)

.png)

.png)

Комментарии

Комментариев пока нет. Будьте первым!

Оставить комментарий